【juice-shop】★★★ Product Tampering:篡改商品描述链接

0x01 任务简报

更改 OWASP SSL 高级取证工具(O-Saft)中链接的 href 为 https://owasp.slack.com。

0x02 实战:复现漏洞

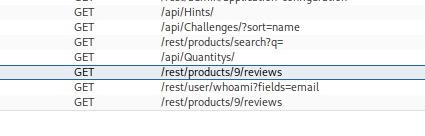

🔍 第一步:定位目标商品

开启bp抓包

在商店中搜索或点击题目中的 O-Saft 商品链接。

从请求包上面来看这个商品id可能为9

🔑 第二步:发现 API 端点

这里需要前面挑战查到到的api(如果没有,那么可以看看main.js里面列出api,一个个先试试,看看返回什么)

使用PUT方法,将以下内容当作结构体写入进请求包,api是/api/products/9,9是商品id

|

|

💉 第三步:篡改商品描述

使用 Burp Suite 或 Postman,向 /api/products/9 发送 PUT 请求,请求体包含修改后的描述:

请求方法: PUT

请求 URL: http://127.0.0.1:3000/api/products/9

请求体(JSON):

|

|

发送请求,服务器返回成功响应。

✅ 第四步:验证修改

重新访问 O-Saft 商品页面,确认描述中的链接已更改为 https://owasp.slack.com,挑战完成。