【juice-shop】★★★★ GDPR Data Theft:利用订单追踪接口的信息泄露窃取他人数据

任务简报

🎯 挑战目标将他人的个人资料偷走而不使用注入。

💡 官方提示 (Hints)1. 欺骗数据导出功能,以提供给您更多实际不属于您的东西。

2. 你不应该试图窃取从未在该商店下过单的普通用户的数据。

3. 由于该数据导出功能的所有操作均在服务器端完成,因此无法通过篡改 HTTP 请求来解决此问题。

4. 检查包含用户特定数据的各种服务器响应,可能会让你发现开发人员犯的错误。

实战

步骤1:触发订单追踪请求

- 登录账户

- 购买任意一个商品

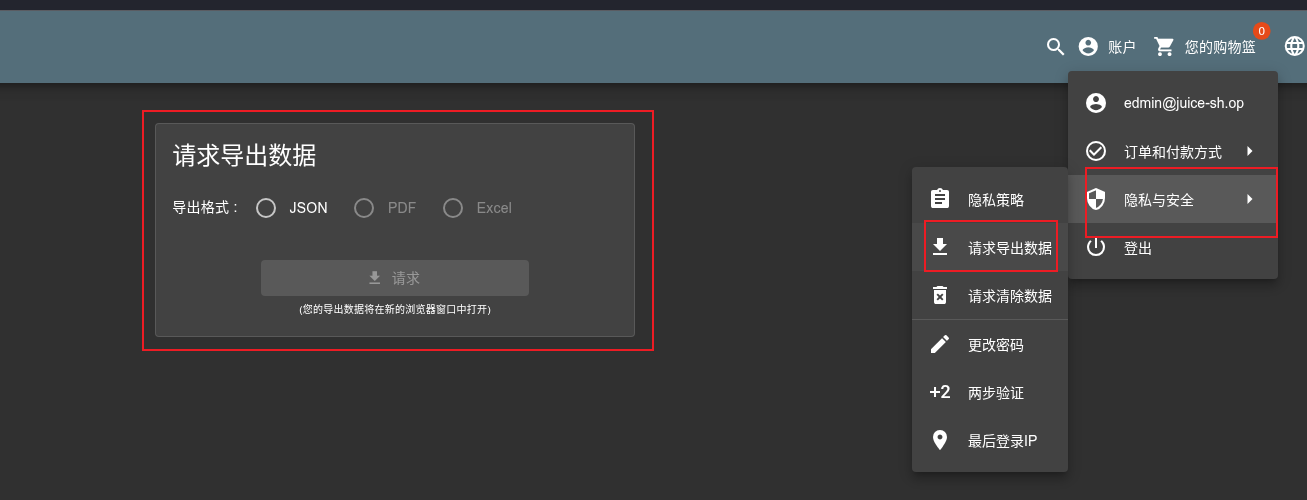

- 进入数据导出页面

- 使用 Burp Suite 抓包,在 HTTP 历史记录中找到订单追踪请求:

|

|

步骤2:分析响应中的邮箱泄露

分析 /rest/track-order/ 接口的响应,发现邮箱字段中的元音字符被替换为 * 号:

|

|

还原规则:

|

|

结论: 目标邮箱为 admin@juice-sh.op。

步骤3:构造相似邮箱

由于应用使用元音替换来混淆邮箱,我们注册一个将元音替换为相同字符的邮箱来欺骗数据导出功能:

|

|

原理:

|

|

步骤4:注册并导出数据

- 注册新账户,邮箱使用

edmin@juice-sh.op - 登录该账户

- 访问数据导出功能,导出个人数据

结果: 成功获取 admin@juice-sh.op 的个人数据,挑战完成!🎉